Evita fraudes: que fazer ao sacar dinheiro do caixa para não ser vítima de fraudes

Descobre como proteger tua conta quando precisas sacar dinheiro: o gesto finque que o muda todo e te blinda de ciberataques

Em plena era da ciberseguridad, costumamos centrar a atenção em fraudes on-line: mensagens falsas, correios de phishing, telefonemas que suplantan a entidades financeiras ou enlaces maliciosos.

No entanto, os riscos não se limitam ao mundo digital. Os caixas automáticos, um ponto quotidiano de acesso a efetivo, seguem sendo um objectivo para os delinquentes que combinam técnicas físicas com engenharia social e dispositivos eletrónicos.

Caixas: por que eleger o lugar importa

Experientes em segurança bancária fazem questão de um princípio básico: Utilizar preferencialmente caixas situados no interior de sucursais. Estas equipas passam revisões periódicas que reduzem a possibilidade de manipulação. Em mudança, os caixas instalados na via pública são mais vulneráveis à instalação de dispositivos espião.

E como operam os atacantes? Ainda que muitos utentes não o suspeitem, os delinquentes podem instalar microcámaras ou leitores ocultos que registam a introdução do PIN e copiam os dados do cartão. Com esta informação é possível clonar plásticos e esvaziar contas em matéria de minutos.

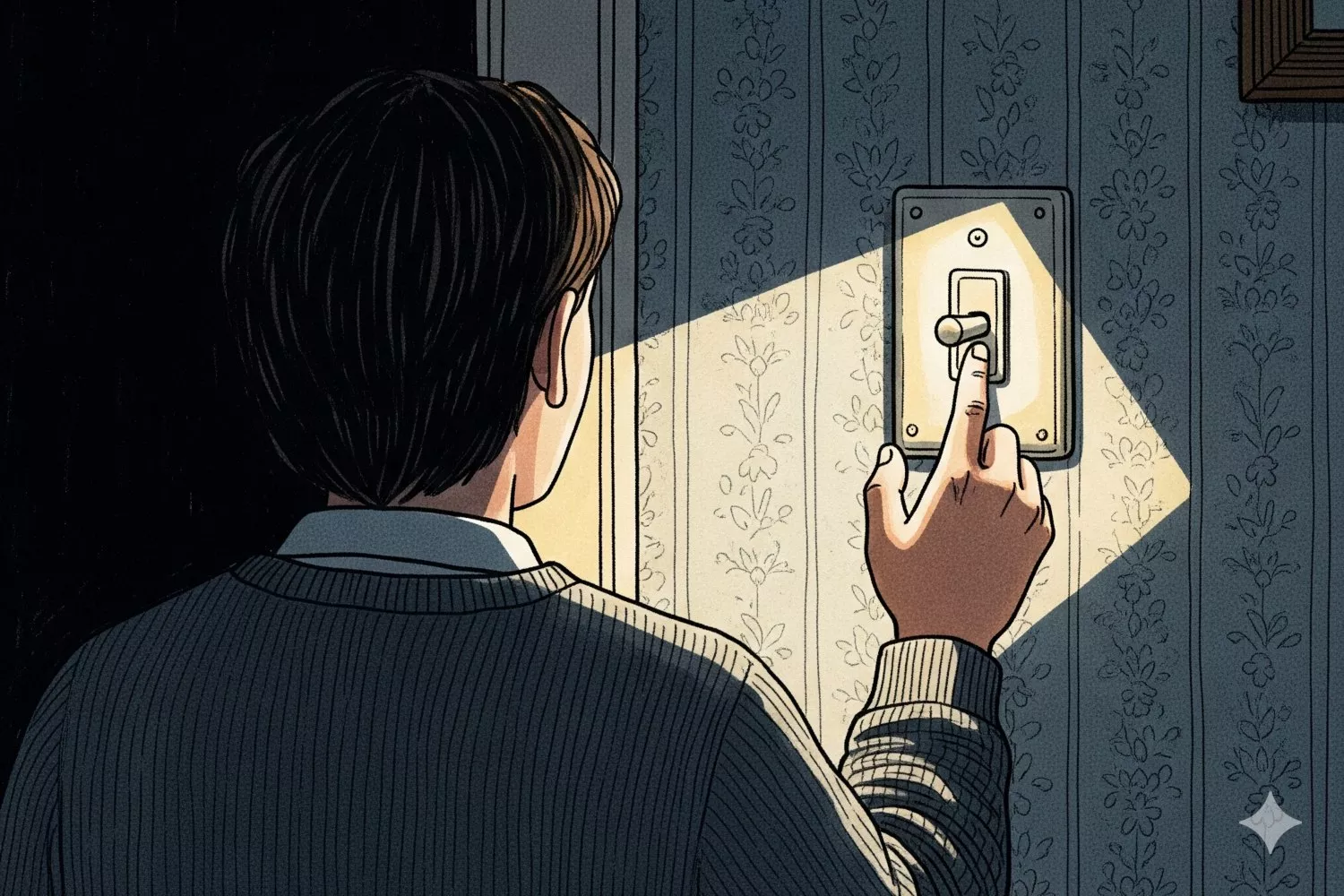

A boa notícia é que um gesto tão simples como cobrir o teclado com a mão livre ao digitar o PIN bloqueia esta estratégia. Esta acção impede que uma câmara grave o código de segurança e pode marcar a diferença entre manter o dinheiro seguro ou se converter em vítima de fraude.

Boas práticas de segurança em caixas

Além de tampar o teclado, os especialistas recomendam:

-

Inspeccionar o caixa dantes de usá-lo e detectar ranhuras ou peças fora de lugar.

-

Evitar aceitar ajuda de desconhecidos. Muita gente emprega o truque de "a bondade" com as pessoas maiores ou em situação vulnerável, não por ter boa fé, sina por tentar os enganar.

-

Revisar com frequência a banca on-line em procura de movimentos estranhos.

-

Ir sempre a pessoal autorizado em caso de incidências.

A evolução das fraudes: do SMS ao "skimming"

O Banco de Espanha tem advertido recentemente sobre um repunte na fraude conhecida como cartão branco. Esta técnica consiste em clonar cartões mediante dispositivos instalados em caixas ou terminais de pagamento em comércios. Uma vez obtidos os dados, os delinquentes executam retiradas rápidas de efetivo. Alguns afectados têm perdido até 300 euros em mal dois minutos.

O organismo aconselha comprovar que não existam elementos estranhos na ranhura, cobrir sempre a introdução do PIN e cancelar a operação ao finalizar. Em caso de suspeita de clonagem, o prioritário é bloquear o cartão de imediato e denunciar o incidente.

Para além do caixa: um palco tecnológico em constante mudança

A crescente digitalização tem transladado grande parte da fraude ao meio on-line, mas os caixas seguem sendo um ponto crítico de segurança.

Enquanto o roubo digital requer conhecimentos técnicos e anonimato em rede, o roubo físico combina hardware manipulado com técnicas clássicas de distracção e engano. A recomendação é clara: tratar ao caixa como um dispositivo tecnológico vulnerável e aplicar as mesmas precauções que usamos em internet.

A fraude técnica que utiliza móveis para esvaziar contas desde caixas

A ciberdelincuencia segue evoluindo: já não basta com proteger senhas e correios, porque os atacantes têm começado a combinar vetores digitais e físicos para sustraer dinheiro de forma quase imperceptible.

Nas últimas semanas, identificou-se uma campanha perigosa que emprega smartphones como ponte para extrair dados bancários e executar retiros em caixas automáticos.

A engrenagem da fraude: SMS, app maliciosa e retransmisión NFC

A fraude arranca com uma mensagem de texto que aparenta proceder do banco —por exemplo, um aviso sobre a declaração de impostos— e inclui um enlace urgente. Se a vítima pulsa o enlace, instala-se um aplicativo aparentemente inócuo mas maliciosa em dispositivos Android. Esse software é capaz de explodir as capacidades de comunicação de campo próximo (NFC) do telefone para capturar ou retransmitir a informação dos cartões de pagamento físicas próximas.

Segundo os pesquisadores que têm analisado a campanha, o malware —identificado como NGate nos reportes— pode enviar dados do cartão desde o móvel comprometido ao servidor do atacante. Com essa informação, os delinquentes podem clonar cartões ou autorizar retiros em caixas. Se a retransmisión NFC falha, o grupo criminoso dispõe de planos alternativos para mover fundos mediante transferências utilizando credenciais roubadas.

Risco acrescentado: a leitura passiva de cartões

Além do vetor móvel, a técnica admite uma variante física: um atacante com acesso próximo pode ler cartões sem contacto (por exemplo, dentro de carteiras ou fundas) e emularlas. Lugares coincididos —transporte público, bichas, eventos— oferecem a oportunidade perfeita para este tipo de extracção discreta.