A fraude do falso Pegasus: um correio fraudulento que ameaça com publicar tuas fotos íntimas

Os ciberdelincuentes fazem crer a suas vítimas que têm infectado seus dispositivos com este 'spyware' e que levam meses recopilando imagens e vídeos íntimos que verão a luz se não pagam um resgate

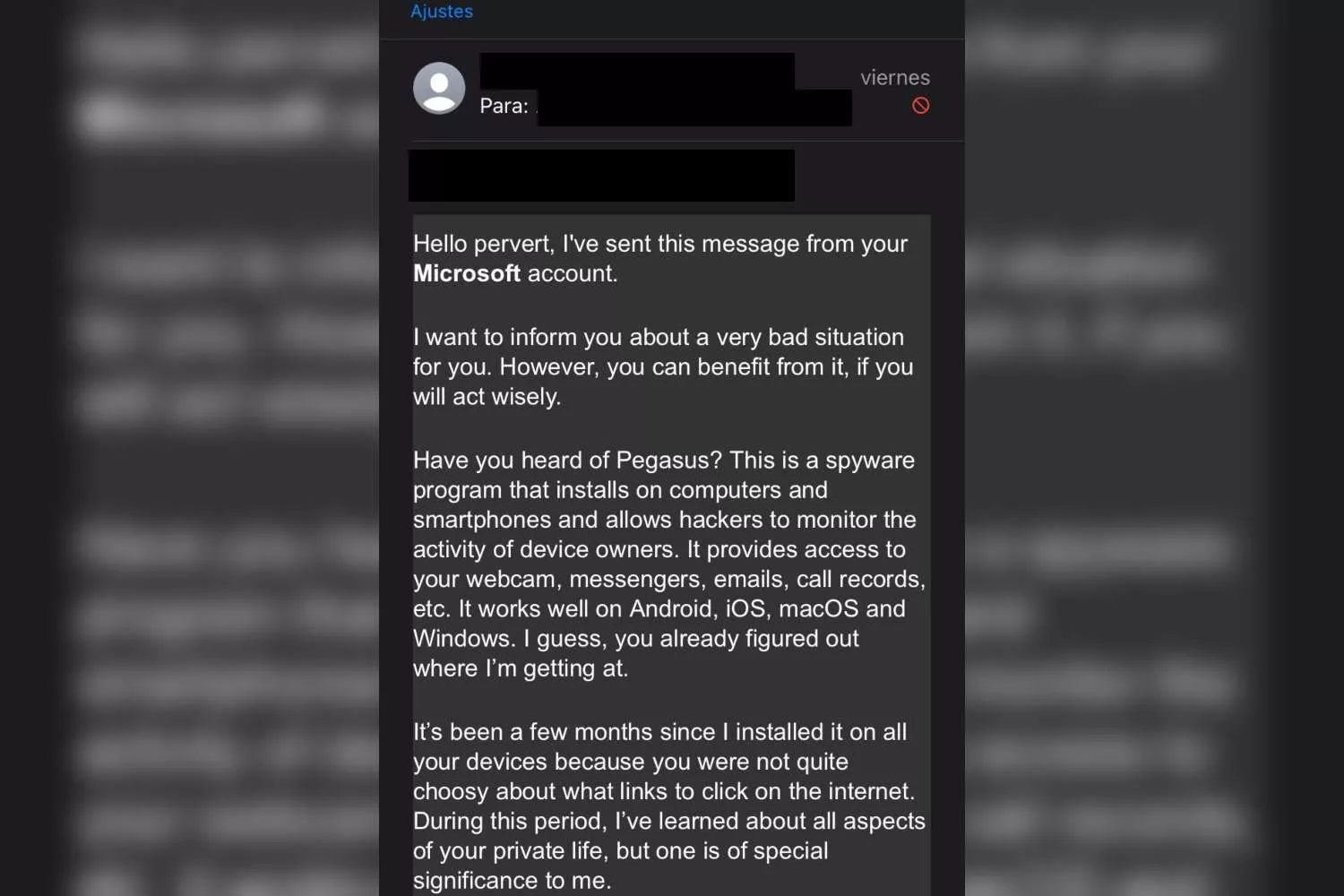

"Olá pervertido, envio-te esta mensagem desde tua conta de Microsoft". Com estas palavras começa uma das fraudes mais populares dos últimos anos. No correio eletrónico, o remitente afirma ter infectado nosso dispositivo com Pegasus, o célebre software espião utilizado por governos e agências para vigiar a personalidades.

Em realidade, trata-se de uma fraude muito comum no que os ciberdelincuentes procuram extorsionar às vítimas aproveitando seu desconhecimento e medo. Confirma-o a Consumidor Global Pablo F. Iglesias, CEO de CyberBrainers, quem desvela que estamos ante uma forma de sextorsión digital. "O correio é simplesmente uma ameaça vazia que joga com a engenharia social", sublinha.

Assim funciona a fraude do falso Pegasus

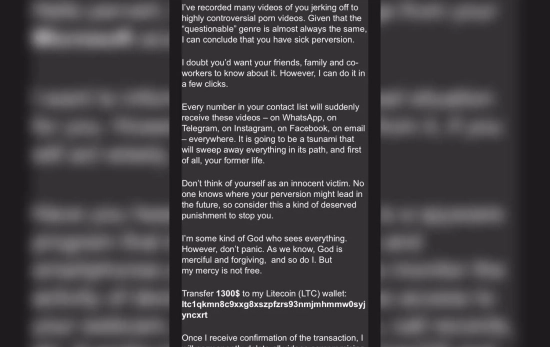

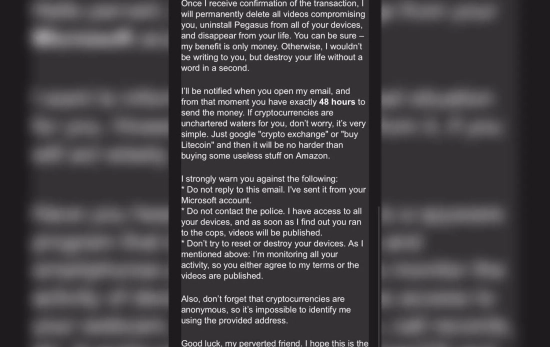

Os estafadores não precisam conhecimentos técnicos avançados. Só sabem jogar com o medo dos internautas. O ciberdelincuente envia um correio que simula ter sido enviado desde a mesma direcção do destinatário. Nele assegura ter infectado todos os dispositivos com um software tipo Pegasus, ter vídeos e fotografias íntimas, e ameaça com os difundir se não se paga um resgate.

O chantaje costuma rondar os 1.300 euros em criptomonedas. "O atacante joga com o medo e a dúvida. Em realidade, não tem acedido a teu dispositivo nem tem nenhum arquivo comprometedor. O truque do e-mail enviado pela própria vítima consegue-se com um técnico telefonema spoofing, que falsifica o remitente do correio eletrónico", explica Iglesias.

Revisar a bandeja de enviados do correio eletrónico

Para desocupar dúvidas, desde o Instituto Nacional de Ciberseguridad (Incibe) oferecem um conselho muito útil: revisar a bandeja de correios enviados. Se realmente os ciberdelincuentes tivessem-no enviado desde a conta hackeada, interessar-lhes-ia que se visse aí.

"Desde CyberBrainers oferecemos uma análise de reputação digital e de ciberhigiene para estes casos. Comprovámos se tuas credenciais têm sido filtradas em alguma brecha real e revisamos se há acesso suspeito a tuas contas", sustenta Iglesias. Não obstante, a maioria de vezes, a ameaça resulta ser um farol.

Pegasus existe, mas não vai a por ti

Pegasus existe, sim, mas seu uso está reservado a objectivos de alto nível, como jornalistas, ativistas, diretores ou políticos. "Por exemplo, é o que usaram para hackear o móvel de Jeff Bezos faz uns anos", explica Iglesias. Seu uso tem um custo elevado: a cada infecção pode custar dezenas de milhares de dólares.

Ademais, é tão sofisticado que nem sequer requer que a vítima clique em nada: basta com receber uma mensagem para ficar exposto. Uma vez dentro, o spyware pode registar mensagens, telefonemas, localização e senhas. "Detectá-lo é muito difícil. Quando trabalhamos com clientes que suspeitam ter sido espiados, já seja Pegasus ou outras variantes mais acessíveis, realizamos uma análise forense avançado do dispositivo e avaliamos os indícios de actividade anómala", recalca o experiente.

Que fazer se recebes este correio

Antes de mais nada, não pagar e não responder. Ainda que a mensagem seja perturbador, é chave manter acalma-a. "É preferível não dar nenhum sinal de que o correio tem sido lido ou que te afectou", recalca Iglesias.

Depois, é recomendável mudar as senhas das contas mais importantes (e-mail, redes sociais, banca on-line) e activar a verificação em dois passos. Se persistem as dúvidas, o melhor é ir a profissionais.

Como te proteger em frente à sextorsión digital

A melhor defesa em frente a este tipo de fraudes é a prevenção. Iglesias recomenda activar a autenticação em dois passos em todas as contas, não reutilizar senhas, utilizar um gestor seguro e manter actualizado o sistema operativo e os aplicativos do móvel e do computador.

Também aconselha evitar redes wifi públicas sem protecção ou, se se usam, o fazer mediante uma VPN. E, acima de tudo, educar ao meio. "A maioria de ataques não entram por uma vulnerabilidade técnica, sina por um clique ingénuo", conclui.