Uma vítima conta o modus operandi da fraude depois do hackeo a Endesa: "Dá mau rollo"

A companhia energética confirma um acesso não autorizado a sua plataforma comercial e a exposição de dados sensíveis como o RG ou os primeiros dígitos do IAM

Ouve o artigo agora…

A voz ao outro lado do telefone não soava improvisada. Sabia quem era ela. Sabia seu RG. Sabia inclusive os primeiros números de sua conta bancária. Tudo encaixava demasiado bem como para suspeitar. E, no entanto, era uma fraude.

Soraya Fernández –nomeie fictício, identidade real protegida a petição da afectada– esteve a ponto de cair. Seu depoimento, recolhido por Consumidor Global, permite reconstruir com precisão o modus operandi de uma fraude quase perfeita, nascida directamente do hackeo em massa de dados de clientes de Endesa. Este incidente, confirmado pela própria companhia, produziu-se após que um actor malicioso conseguisse exfiltrar mais de um terabyte de informação altamente sensível de milhões de utentes.

O telefonema convincente depois do hackeo a Endesa

–Bons dias, chamamos-lhe de Endesa –disse uma voz segura, profissional–. Chamamos-lhe porque precisamos completar uns dados de seu contrato para evitar uma incidência no fornecimento.

A Soraya gelou-se-lhe o sangue. Fazia menos de um mês que se tinha mudado, trinta dias de documentações, altas e gestões. "Claro, eu mo cri", confessa, "porque dava a casualidade de que acabava de dar todo de alta. Pensei: claro, faltar-lhes-á algo".

A conversa fluiu rápida, guiada pelo medo ao corte de luz. Mas o que fez que Soraya baixasse a guarda foi a informação. Os estafadores jogavam com as cartas marcadas graças ao em massa roubo de dados que tem sofrido a energética.

–Para verificar sua identidade, confirmo-lhe seus dados –continuou o operador–-. Você é 'Soraya Fernández', com RG número tal…—. E lho recitó. Nome completo. Apellidos. RG. Letra incluída.

"Aí é onde caio ", relata Soraya a Consumidor Global. "Dizem-me meu RG e já. Matam-me. Não duvido se é verdade ou mentira. Como o iam saber se não fossem eles?".

Os estafadores sabiam os primeiros dígitos do IAM

O que Soraya não sabia nesse momento é que, dias dantes, Endesa tinha sofrido um incidente de ciberseguridad em massa. Seus dados, junto com os de milhões de clientes, flutuavam já no mercado negro da dark site. E alguém tinha decidido os utilizar.

Desta maneira, os estafadores avançaram para o botim, proporcionando mais informação confidencial. "Precisamos fazer uma verificação do número de conta para regularizar o registro", disse a voz. Lhe recitó os primeiros dígitos do IAM de Soraya. Eram corretos.

Mas então, chegou a petição: "Faz favor, diga-me você o resto da numeração". Nesse instante, algo no instinto de Soraya clicou. Um pequeno alarme na retaguarda de seu cérebro.

–Um momento –interrompeu ela–. Como posso comprovar que sois para valer de Endesa? Em nenhum momento verifiquei-o.

Um correio desenhado para enganar

"Não há problema, lhe mandamos um SMS agora mesmo", disse o operador para não levantar suspeitas. A mensagem chegou. Corporativo. Aséptico. Mas insuficiente para Soraya, que começava a acordar do trance. Exigiu mais. "Isto não me serve".

"De acordo, enviamos-lhe um correio desde a conta oficial agora mesmo", concedeu o estafador, agora com um tom "maleducado".

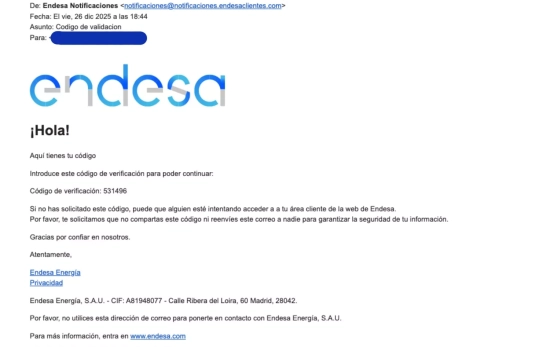

O correio chegou o 26 de dezembro. A primeira vista, era Endesa. As cores, o logo, a estrutura. "Podia dar o colo totalmente, era todo igual", recorda Soraya. Mas a dúvida já tinha jogado raízes. Enquanto mantinha aos estafadores ao telefone –quem começavam a perder a paciência e a educação–, Soraya pediu ajuda a seu casal, experiente no sector digital.

A autópsia de um correio falso

A simples vista, parecia autêntico. Mas uma análise detalhada revela as grietas. O primeiro indício foi um assunto analfabeto que rezava "Codigo de validacion", sem chames; um erro ortográfico impensável nas plantilla automatizadas e polidas de uma corporação do Ibex 35.

A leitura descendente revelou mais grietas no disfarce. O texto abria-se com um gigantesco e coloquial "Olá!" em negrita, saudações que chocava frontalmente com o tradicional "Estimado cliente" que Endesa reserva para suas comunicações legítimas. Essa falsa cercania vinha coroada por um logotipo enorme, de bordas borrosos e esticado à força. Mas o diabo estava nos detalhes técnicos. O remitente escondia-se depois de uma direcção suspeita (notificaciones@notificaciones.endesaclientes.com). E ao final do documento, os enlaces legais careciam do cuidado formato corporativo.

"Caguei-me em seu..."

Ao outro lado do telefone, a máscara de amabilidad dos operadores se desintegró ante demora-a. "Eram súper pesados, insistiam muito em que se não completava o registro me cortavam a luz. Puseram-se súper maleducados", conta Soraya.

Quando seu noivo confirmou que o correio era uma falsificação de alta qualidade, a indignação estoirou. "Caguei-me em sua puta mãe e pendurei rápido", diz a afectada. Mas o pesadelo não acabou ao pendurar. Durante os seguintes três dias, o telefone seguiu soando insistentemente. Os estafadores, sabendo que tinham seus dados reais, tentaram pressionar uma e outra vez. "Dava mau rollo, a verdade. Qualquer pessoa pode cair porque estava muito bem facto", arguye com um escalofrío.

A contradição de Endesa

O depoimento de Soraya choca frontalmente com a versão oficial que Endesa tem mantido depois de reconhecer o ciberataque. Conquanto a companhia admitiu a exfiltración de dados sensíveis (nomes, RG, direcções, IAM e contratos), em seu comunicado aos clientes, ao que tem tido acesso este meio, afirmou que "não se detectou um uso fraudulento dos dados" e qualificou de "improvável" uma afetação grave aos direitos dos utentes.

No entanto, os dados roubados não estão dormidos; estão a ser utilizados activamente para orquestrar fraudes complexas que combinam vishing (fraude telefónica) e phishing (fraude por correio). Os criminosos já não precisam que lhes dêmos nossos dados; já os têm. Agora só precisam que lhes dêmos nossa confiança.